(Source:wccftech)

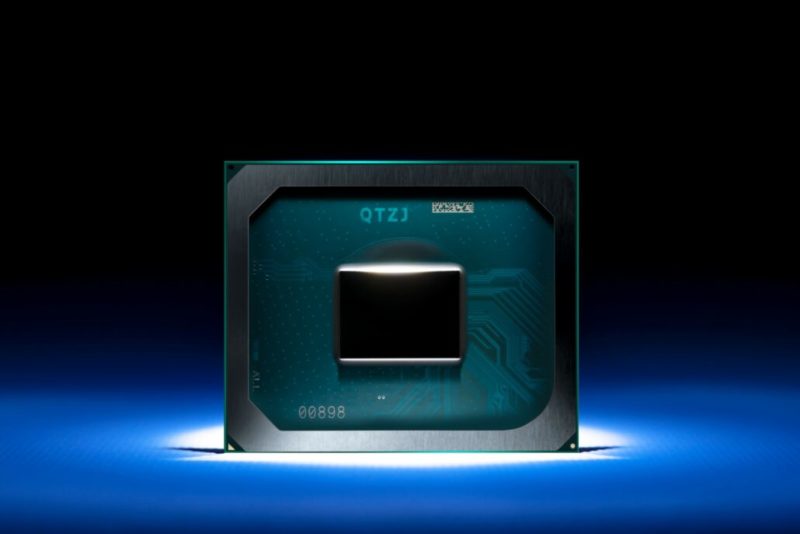

ヨーロッパの3つの異なる大学によってIntel CPUに影響を与える別のセキュリティ脆弱性が詳述されています。この脆弱性は、電圧とプロセッサ周波数を制御するオペレーティングシステムの能力を通じて起こり、IntelのSGX内のデータの操作を可能にします。

Plundervolt-Tweakers&Overclockers用心

最新の脆弱性は「Plundervolt」と呼ばれ、Intel CPUの電圧と周波数を微調整して、IntelのSoftware Guard ExtensionsまたはSGX内の安全なデータを明らかにする能力から特定されています。周波数の違いにより、IntelのSGX機能が変更され、暗号化キーなどのユーザー情報が明らかになります。この脆弱性により、攻撃者は安全なソフトウェアから押しつぶされた以前のバグを再導入することもできます。

Intel SGX-オーバークロックとエネルギー管理によってサボタギング

2015年以降、すべてのIntelマイクロプロセッサに搭載されているIntel SGXは、CPUに搭載されている他のプログラムにデータが漏洩するリスクを冒さずに機密情報にアクセスできる「エンクレーブ」内の情報を分離します。CPU上の安全な領域を主目的としてCPUを同時に使用しますが、ハードウェア機能の操作によりSGXの機能が損なわれます。SGXエンクレーブには、CPU内のキャッシュ専用領域が与えられ、CPUの他の機能とは分離。同じことがソフトウェアレベルでも存在し、すべてのSGXデータが暗号化されています。SGXを侵害する機能は、RowhammerなどのIntel CPUに見られる以前のセキュリティ脆弱性の複数の代替イデオロギーである電荷操作によるメモリセルの値を反転する機能および動的電圧と周波数スケーリングを可能にする欠陥であるCLKSCREWを組み合わせることにより発見されました。Plundervoltは2つの組み合わせです。Intelのエネルギー管理エンジンを使用して、SGXエンクレーブ内の電圧と周波数を操作し、SGXエンクレーブ内のデータにさまざまな変更を加えることができます。そのような変更によって発生する変更は重大ではありませんが、SGX操作内で障害またはエラーを生成するのに十分です。Plundervoltは、暗号化されたデータを保護するために設計されたアルゴリズムを破ります。これにより、SGXエンクレーブ内に保存されたデータは回復される可能性があります。この時点でIntel CPUを低電圧にすると、ハードウェアレベルでCPU命令内でビットフリッピングの問題が発生します。例えば、追加の乗算またはAESラウンド(AES-NI)が発生します。同じことがオーバークロックにも当てはまります。電圧とクロックレートを上げるとビットフリッピングが発生し、その上、Spectre、Meltdown、Zombieload、RIDL、およびその他の広範な攻撃などの同等の攻撃よりも、CPUの他の領域から情報を取得するために他の方法に依存する脆弱性は、SGXエンクレーブ内のデータを公開する方がはるかに高速です。

現時点では、攻撃は制限されている-ローカルでのみ実行可能

PlundervoltはIntel CPU内で発見されたより深刻な脆弱性の1つであるように見えますが、特にオーバークロッカーにとってはかすかな希望があります。Plundervoltの脆弱性は、少なくとも現時点ではローカルでのみ悪用される可能性があります。Plundervoltをリモートで実行するには、プログラムを管理者権限で実行する必要があり、これをリモートで実行することは不可能ではありませんが非常に困難です。もう1つの利点は、ホストオペレーティングシステムがCPU上で実行されている仮想マシンのすべてのエネルギー管理を制御するため、仮想化を通じてPlundervoltが機能しないことです。

影響を受けるCPUと軽減策

インテルは、インテルのセキュリティアドバイザリINTEL-SA-00289を使用して、BIOSおよびマイクロコードの更新という形で緩和方法を用意しました。このアップデートにより、管理者はシステムの動的な電圧および周波数制御インターフェースを無効にできます。

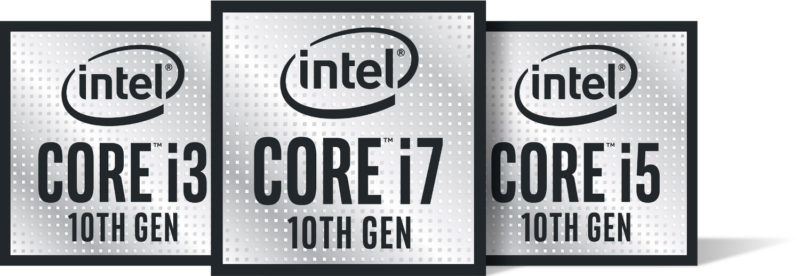

Plundervoltの影響を受けるIntel CPUは次のとおりです。

- 第6世代コア

- 第7世代のコア

- 第8世代のコア

- 第9世代のコア

- 第10世代のコア

- Xeon E3 V5

- Xeon E3 V6

- Xeon E-2100

- Xeon E-2200