AMD Ryzen 7000 CPU は、Spectre V2 Mitigationsがデフォルトで有効になっている場合、パフォーマンスが向上することが示されています。以前は、ソフトウェアの脆弱性の問題に対処するための Intel および AMD の CPU 軽減策は、パフォーマンスを低下させる傾向がありました。

Spectre V2 Mitigationsにより、LinuxのAMD Ryzen 7000 CPUのパフォーマンスが向上

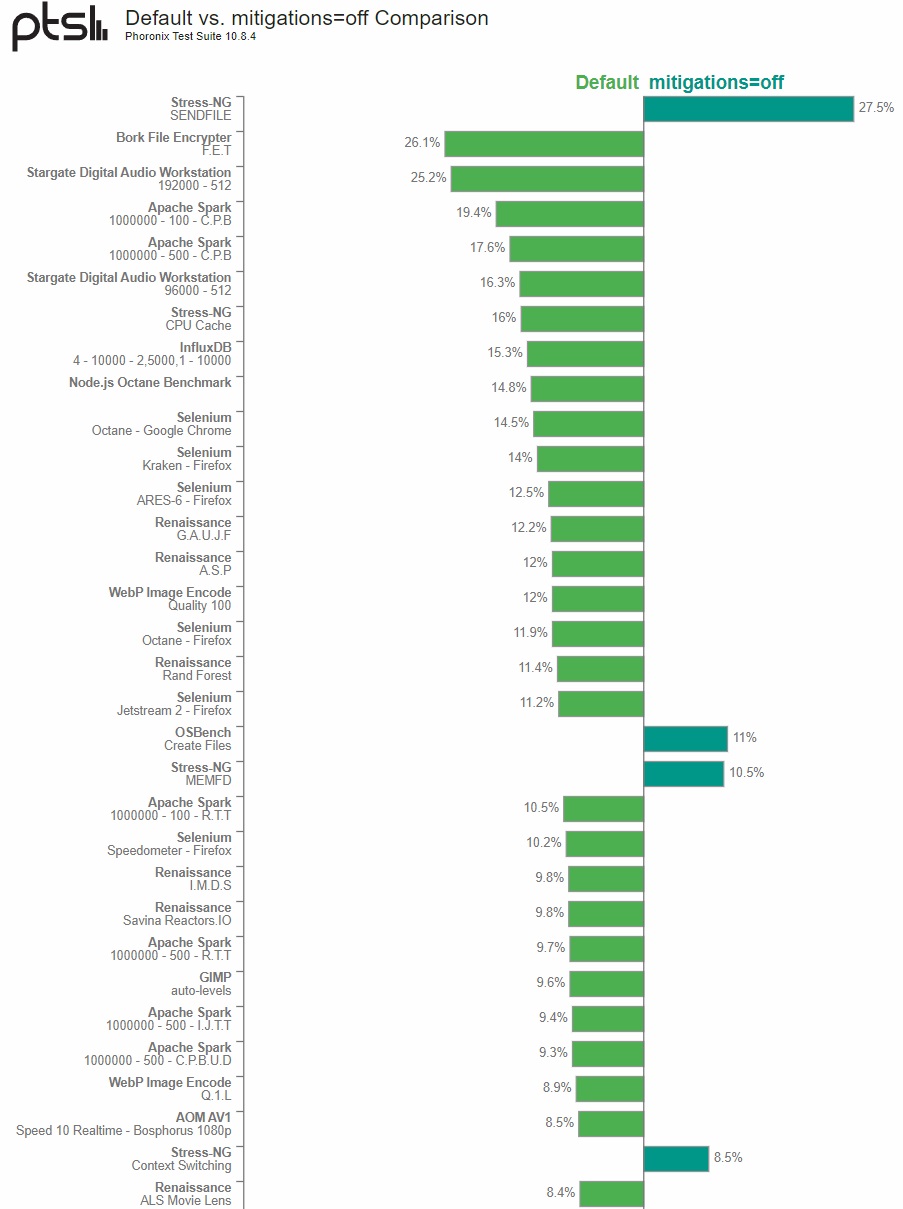

オープンソース技術アウトレットの Michael LarabelであるPhoronixは、Ryzen 9 7950XとRyzen 5 7600Xを含むAMDのRyzen 7000デスクトップ CPUでさらにテストを実施しました。先週のデータの結果によると、AMD Ryzen 9 7950Xは、カーネルを起動し、導入されたSpectre V2 Mitigationsを無効にするよりも、Linux の「すぐに使える」状態のまま放置した方が高速でした。

今回は、AMD Ryzen 5 7600X CPU を使用して、ソフトウェアとハードウェアをわずかに微調整しただけで、現在の Linux 6.0 オペレーティング システムでも同様であることが明らかになりました。少数のテストでセキュリティ緩和をオフにすると、主にテストされた多数の合成カーネル ベンチマークで肯定的な結果が得られました。ただし、OpenJDK Java、データベース ワークロード、その他のいくつかのワークロード、および Web ブラウザー テストは、セキュリティ軽減策を無効にすると、Ryzen 5 7600X ベースのテスト システムに悪影響を及ぼしました。

AMD’s Ryzen 7000 “Zen 4” CPUs are shown to feature better performance with Spectre V2 mitigations kept enabled. (Image Credits: Phoronix)

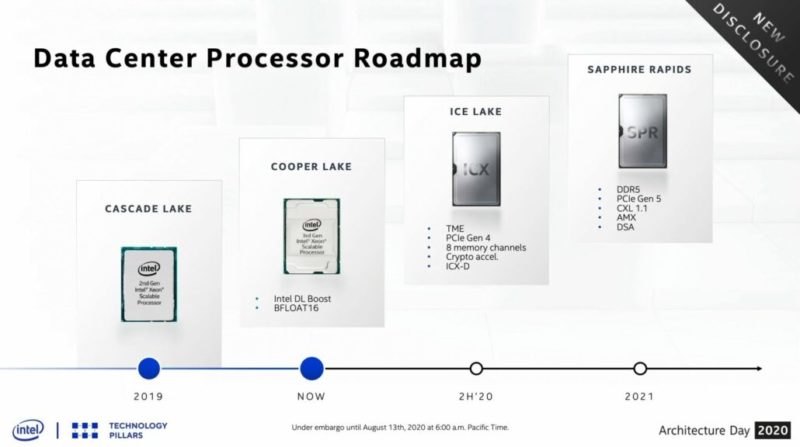

Spectre V1 では、Linux 6.0 の観点から、Spectre V1 は __user ポインターのサニタイズと usercopy/SWAPGS バリアを緩和しますが、投機的ストア バイパスは、SSBD/Spectre V4 のセキュリティ緩和のために prctl を介して無効にされます。Spectre V2 は、Retpolines、IBRS ファームウェア、常時オンのシングル スレッド間接分岐予測子、条件付き間接分岐予測子バリア、およびリターン スタック バッファー フィルが含まれているため、システムに異なる影響を与えます。AMD Zen 4 アーキテクチャは、既知の CPU セキュリティ脆弱性の影響を受けません。

Larabel はまた、彼の AMD Ryzen 5 7600X CPU テスト システムで、無効化された Spectre V2 軽減策が Zen 4 アーキテクチャのパフォーマンスに劇的な悪影響を及ぼしていることも発見しました。ただし、Spectre V1 セキュリティ軽減策を無効にすると、パフォーマンスへの影響はごくわずかでした。

著者は、AMD Zen 4 アーキテクチャが、Intel の製品や以前の Zen コアよりも、Spectre V2 Mitigationsに対してより適切に反応するように最適化されていることを引き続き発見しました。最高のパフォーマンスを得るために、セキュリティ対策を無効にするのではなく、設定をデフォルトの状態のままにしておくことをユーザーにアドバイスしています。

(Source:wccftech)

この記事へのコメントはありません。